电信和信息学报告10(2023)100053DCNNBiLSTM:一种高效的基于混合深度学习的入侵检测系统Vanlalruata HnamteZhao,Jamal HussainMizoram University,Tanhril,Aizawl,Mizoram 796004,IndiaaRT i cL e i nf o...

”深度学习入侵检测系统 网络安全漏洞 网络攻击检测 入侵检测系统分类“ 的搜索结果

一、入侵检测系统 引入 、 二、入侵检测系统 、 三、入侵检测系统分类 、 四、基于特征的入侵检测系统 、 五、基于异常的入侵检测系统 、

一个简单的python深度学习神经网络代码实例.txt

基于深度学习的网络入侵检测系统 DL-NIDS 展现出强大的性能并被广泛探索,但存在难以解释等一系列问题导致其无法主动响应入侵、网络运营商无法有效利用检测结果。 现有的方法在处理历史数据和对结构化数据中的特征...

这篇文章将分享机器学习在安全领域的应用,并复现一个基于机器学习的入侵检测和攻击识别。严格意义上来说,这篇文章是数据分析,它有几个亮点: (1) 详细介绍了数据分析预处理中字符特征转换为数值特征、数据标准化...

莱里亚,2411-901,葡萄牙b计算机科学和通信研究中心(CIIC),莱里亚理工学院,莱里亚,2411-901,葡萄牙A R T I C L E I N F O A B S T R A C T保留字:入侵检测系统物联机器学习智慧城市网络安全物联网(IoT)...

全书真实呈现完整的攻击与防护事件,可让读者了解到攻击者如何选择攻击目标,如何制订攻击方案,如何绕过攻击中碰到的问题,网管通常采用哪些防护手法,安全漏洞在何处,网管又如何追踪攻击者,等等,因此对学习者和...

当车辆遭受黑客攻击时,数据采集模块会实时采集车端各组件或车载总线网络(如CAN/CANFD、以太网等)中的报文数据和安全状态信息,并将其发送给入侵检测模块,用于检测车载网络中的异常流量和车内操作系统中的异常...

使用机器学习技术进行安全评估和网络入侵检测的智能系统人工智能[cs.AI]。昂热大学,2021年。英语NNT:2021ANGE0014。电话:03522384HAL Id:tel-03522384https://theses.hal.science/tel-035223842022年1月12日提交...

@基于BiLSTM深度学习算法的入侵检测系统代码 本检测 系统是在《A bidirectional LSTM deep learning approach for intrusion detection》基础上实现的

从学术概念的角度,入侵检测是一种处理信息系统误用的技术,其作用包括检测、响应、评估、威慑和起诉支持等等。目前在安全领域获得广泛应用的技术通常都带有预防威胁的色彩,就好像一幢房子的门锁一样。但是现实告诉...

使用机器学习技术进行安全评估和网络入侵检测的智能系统人工智能[cs.AI]。昂热大学,2021年。英语NNT:2021ANGE0014。电话:03522384HAL Id:tel-03522384https://theses.hal.science/tel-035223842022年1月12日提交...

浅析入侵检测系统及最新研究

网络协议 备用字符串5 目的端口 网络应用协议 备用字符串6 事件类型 0.52 0.35 0.39 -0.44 0.44 0.18 在特征选取的过程当中,攻击行为与设备IP相关性很高。但在现实当中,设备IP显然不是一个有效特征,因为每...

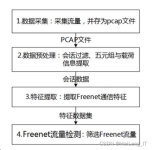

毕业设计:基于深度学习的恶意流量识别模型,用于提高网络安全防御和恶意攻击检测的准确性。通过结合深度学习和计算机视觉技术,该模型能够自动学习网络流量数据中的关键特征,并进行高效分类和识别。本文详细介绍了...

莱里亚,2411-901,葡萄牙b计算机科学和通信研究中心(CIIC),莱里亚理工学院,莱里亚,2411-901,葡萄牙A R T I C L E I N F O A B S T R A C T保留字:入侵检测系统物联机器学习智慧城市网络安全物联网(IoT)...

入侵检测是网络安全态势感知的关键核心技术,支撑构建网络信息安全保障体系。入侵是指违背访问目标的安全策略的行为。入侵检测通过收集操作系统、系统程序、...具有入侵检测功能的系统称为入侵检测系统,简称为 IDS。

⃝可在www.sciencedirect.com在线获取ScienceDirectICTExpress 7(2021)81www.elsevier.com/locate/icte基于深度门递归单元的无线入侵检测系统模型Sydney Mambwe Kasongo,YanxiaSun南非约翰内斯堡大学电气电子工程...

电信和信息学报告8(2022)100030物联网混合智能入侵检测系统Shreeya Jain,Pranav M.拉贾?穆塔拉古?帕瓦尔?萨德尔计算机科学系,BITS Pilani,迪拜国际城,P.O. 号盒Dubai Campus,Dubai 345055,阿拉伯联合酋长...

丢包率:在特定负载下,指应由网络设备传输,但由资源耗尽而丢弃帧的百分比。 背对背:指从空闲状态开始,已达到传输介质最小合法间隔极限的传输速率发送相当数量的固定长度的帧,当出现第一个帧丢失时所发送的帧数...

Sakarya应用科学大学,Sakarya 54100,土耳其阿提奇莱因福奥文章历史记录:2022年6月30日收到2022年10月29日修订2022年12月25日接受2023年1月6日上线保留字:入侵检测系统卷积神经网络物联IIoT长短期记忆A B S T R A...

它提供了一套完整的基础设施,包括计算、网络、存储、负载均衡等资源管理能力。用户可以方便地部署自己的应用、服务或数据,并将其运行在云端。通过OpenStack云平台,云管理员可以方便地进行云计算资源的创建、调度...

我们需要对Linux系统进行全面的安全加固,并部署有效的入侵检测系统,以确保数据的安全和系统的稳定运行。一、系统安全加固:打造坚不可摧的防线 1. 更新和修补漏洞为什么要更新? 软件和操作系统中的漏洞是黑客攻击...

推荐文章

- 阿里云企业邮箱的stmp服务器地址_阿里云stmp地址-程序员宅基地

- c++ 判断数学表达式有效性_高考数学大题如何"保分"?学霸教你六大绝招!...-程序员宅基地

- 处理office365登录出现服务器问题_o365登陆显示网络异常-程序员宅基地

- Nginx RTMP源码分析--ngx_rtmp_live_module源码分析之添加stream_ngx_rtmp_live_module 原理-程序员宅基地

- 基于Ansible+Python开发运维巡检工具_automation_inspector.tar.gz-程序员宅基地

- Linux Shell - if 语句和判断表达式_shell if elif-程序员宅基地

- python升序和降序排序_Python排序列表数组方法–通过示例解释升序和降序-程序员宅基地

- jenkins 构建前执行shell_Jenkins – 在构建之前执行脚本,然后让用户确认构建-程序员宅基地

- 如何完全卸载MySQL_mysql怎么卸载干净-程序员宅基地

- AndroidO Treble架构下HIDL服务查询过程_found dead hwbinder service-程序员宅基地